Spesso le aziende, quando prendono in considerazione Microsoft 365 e i suoi numerosi vantaggi, non sempre riescono a comprenderne i limiti in termini di sicurezza, trascurando così la protezione dei loro dati dagli attacchi informatici.

Infatti, anche se Microsoft include delle misure di protezione, sono necessari ulteriori livelli di protezione da parte di terzi per garantire un'adeguata sicurezza all'azienda.

Microsoft 365: la soluzione per l'ufficio più utilizzata e più vulnerabile

Negli ultimi anni, gli attacchi di phishing sono aumentati notevolmente ed è inoltre noto che gli hacker investono molte risorse per trovare vulnerabilità nei sistemi di sicurezza integrati di Microsoft.

In effetti, l'identificazione di un utente di Microsoft 365 è molto semplice poiché i record MX e le voci di autodiscover sono visibili al pubblico online. Per prevenire eventuali attacchi agli account Microsoft 365 sono state implementate funzioni di sicurezza complete, ma occorre tenere presente che i dati nel cloud stesso, anche in caso di accesso non autorizzato, possono essere accessibili.

Utilizzando Microsoft 365, un importante aspetto della sicurezza non è più disponibile per le aziende: il firewall. Se un hacker riesce a ottenere un accesso non autorizzato a un account Microsoft 365, tutti i dati sono a sua disposizione senza alcuna restrizione.

Come aumentare la sicurezza di Microsoft 365 per proteggere i dati aziendali

La comunicazione via e-mail è considerata la porta d'accesso principale per tutti i cybercriminali per accedere, rubare e criptare i dati interni dell'azienda.

Lo stesso vale per le comunicazioni via e-mail tramite Microsoft 365. Ecco perché Hornetsecurity ha sviluppato 365 Total Protection, un sistema di sicurezza unico nel settore.

Il servizio combina tutte le caratteristiche di sicurezza necessarie per una gestione completa della sicurezza delle e-mail, come ad esempio:

- E-mail Live Tracking: consente all'amministratore di monitorare l'intera comunicazione e-mail dell'azienda in tempo reale.

- Difesa dalle minacce: sistemi di analisi e filtri approfonditi in più fasi rilevano anche gli ultimi attacchi di spam e phishing.

- Crittografia globale S/MIME e PGP: protegge l'intera comunicazione e-mail dall'essere alterata o letta da terzi.

Hornetsecurity 365 Total Protection Enterprise include funzionalità aggiuntive più avanzate, come ad esempio:

- Controllo del malware degli URL: identifica i link che possono portare ad un sito web che consenta il download di programmi infetti da malware.

- Rilevamento delle minacce: rileva anche le minacce avanzate come il ransomware, la compromissione della posta elettronica aziendale o la frode del CEO.

- Allarme malware ex-post: consente agli amministratori di eliminare e-mail potenzialmente dannose che vengono rilevate in un secondo momento.

- Dashboard di sicurezza globale: centralizza tutte le funzioni in una panoramica completa della sicurezza aziendale.

- ATP sandboxing: offre protezione contro attacchi mirati e misti.

- Archiviazione delle e-mail: è essenziale archiviare le e-mail per motivi legali.

Per saperne di più su Hornetsecurity clicca qui

Per saperne di più sui prodotti Hornetsecurity clicca qui

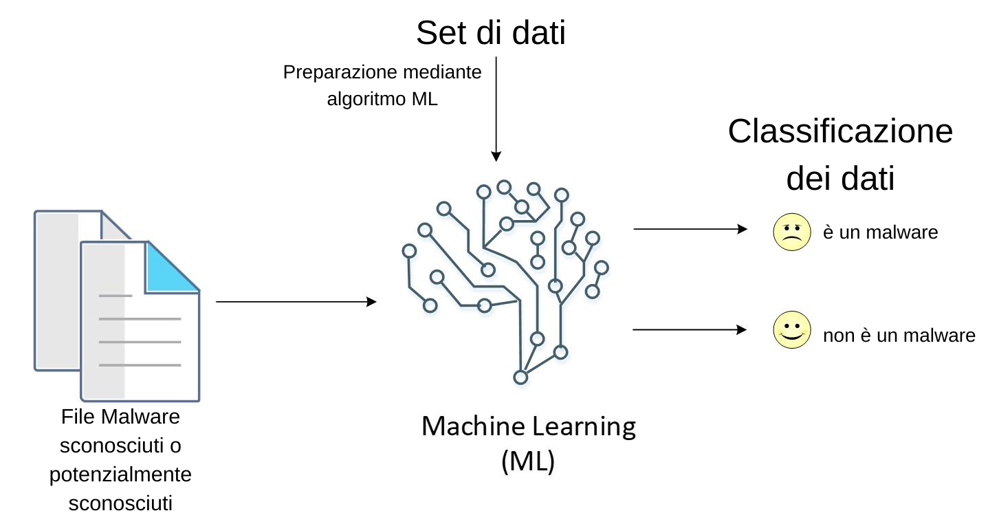

Applicare questo meccanismo ai sistemi di cybersecurity significa analizzare i dati degli incidenti di sicurezza, imparare da essi e quindi applicare la soluzione a un nuovo attacco per prevenirlo. I dati grezzi devono essere convertiti in un modello di spazio vettoriale e quindi utilizzati dall'apprendimento automatico per analizzarli e prevenire gli incidenti di sicurezza.

Applicare questo meccanismo ai sistemi di cybersecurity significa analizzare i dati degli incidenti di sicurezza, imparare da essi e quindi applicare la soluzione a un nuovo attacco per prevenirlo. I dati grezzi devono essere convertiti in un modello di spazio vettoriale e quindi utilizzati dall'apprendimento automatico per analizzarli e prevenire gli incidenti di sicurezza.

_850.png)

.png) Gli antivirus, al fine di rilevare minacce utilizzano una funzionalità nota come

Gli antivirus, al fine di rilevare minacce utilizzano una funzionalità nota come

Per prepararsi agli attacchi informatici,

Per prepararsi agli attacchi informatici,  Oliver Filipzik, responsabile marketing di smartSEC, rivela perché l'azienda ha deciso di utilizzare le soluzioni di G DATA : “I corsi di formazione sulla sicurezza di G DATA completano perfettamente il nostro portafoglio prodotti: con essi possiamo

Oliver Filipzik, responsabile marketing di smartSEC, rivela perché l'azienda ha deciso di utilizzare le soluzioni di G DATA : “I corsi di formazione sulla sicurezza di G DATA completano perfettamente il nostro portafoglio prodotti: con essi possiamo