I cyberattacchi si verificano con maggiore frequenza

L'ultimo rapporto annuale di Hornetsecurity, azienda specializzata in sicurezza informatica, ha rivelato che la percentuale di aziende che hanno subito un attacco hacker è passata dal 21% al 24%, aumentando del 3% rispetto allo scorso anno.

Daniel Hofmann, CEO di Hornetsecurity, ha dichiarato: "Gli attacchi alle aziende sono in aumento e c'è una scioccante mancanza di consapevolezza e preparazione da parte dei professionisti IT. Il nostro sondaggio mostra che in molti nel settore IT hanno una percezione errata della sicurezza. Dato che i malintenzionati sviluppano nuove tecniche, le aziende specializzate in cybersicurezza come la nostra, devono fare il possibile per essere all'avanguardia e proteggere i business di tutto il mondo".

Microsoft 365: gli utenti presi di mira dagli hacker

Secondo il rapporto ransomware 2022 di Hornetsecurity, un quarto dei professionisti IT non sa o non crede che i dati di Microsoft 365 possano essere colpiti da un attacco ransomware.

Altrettanto preoccupante è il fatto che il 40% dei professionisti IT, che utilizzano Microsoft 365, ha ammesso di non avere un piano di recupero nel caso in cui i dati fossero compromessi da un attacco hacker.

Hofmann afferma: "Microsoft 365 è vulnerabile agli attacchi di phishing e ransomware, ma con l'aiuto di strumenti di terze parti, gli amministratori IT possono eseguire il backup dei dati Microsoft 365 in modo sicuro e proteggersi da tali attacchi".

Mancanza di preparazione da parte delle aziende

I risultati dell’indagine hanno dunque evidenziato una diffusa mancanza di consapevolezza sulla cybersicurezza nel settore IT, ed un aumento del numero di aziende che non dispongono di un piano di ripristino di emergenza, nel caso in cui dovessero soccombere ad un attacco informatico.

Nel 2021, il 16% degli intervistati ha dichiarato di non disporre di un piano di ripristino in caso di emergenza, nel 2022 la percentuale è salita al 19%, nonostante l'aumento degli attacchi.

Il rapporto ha anche mostrato che più di un'azienda su cinque (21%) che è stata attaccata, ha pagato o ha perso i dati. Gli hacker sono incentivati a condurre questi attacchi ransomware perché c'è una discreta possibilità di ottenere un pagamento: il 7% dei professionisti IT la cui organizzazione è stata attaccata ha pagato il riscatto, mentre il 14% ha ammesso di aver perso i dati a causa di un attacco.

Hofmann ha concluso: "È interessante notare come il 97% dei professionisti si senta sicuro del proprio metodo di protezione primario, anche se non utilizza molte delle misure di sicurezza più efficaci disponibili, come l'archiviazione immutabile e l'archiviazione off-site in air-gapped. Questo ci dice che è necessaria una maggiore formazione nel settore, e noi siamo impegnati in questa causa".

Misure necessarie per i professionisti IT

Hornetsecurity è un fornitore leader a livello mondiale di sicurezza e backup delle e-mail in cloud, che protegge aziende e organizzazioni di tutte le dimensioni in tutto il mondo.

Il suo pluripremiato portafoglio di prodotti copre tutte le aree più importanti della sicurezza delle e-mail, tra cui il filtro antispam e antivirus, la protezione contro il phishing e il ransomware, l'archiviazione e la crittografia a norma di legge, nonché il backup, la replica e il ripristino di e-mail, endpoint e macchine virtuali.

Tratto dall’articolo originale: Ransomware attacks continue increasing: 20% of all reported attacks occurred in the last 12 months – new survey

Per saperne di più su Hornetsecurity clicca qui

Per saperne di più sui prodotti Hornetsecurity clicca qui

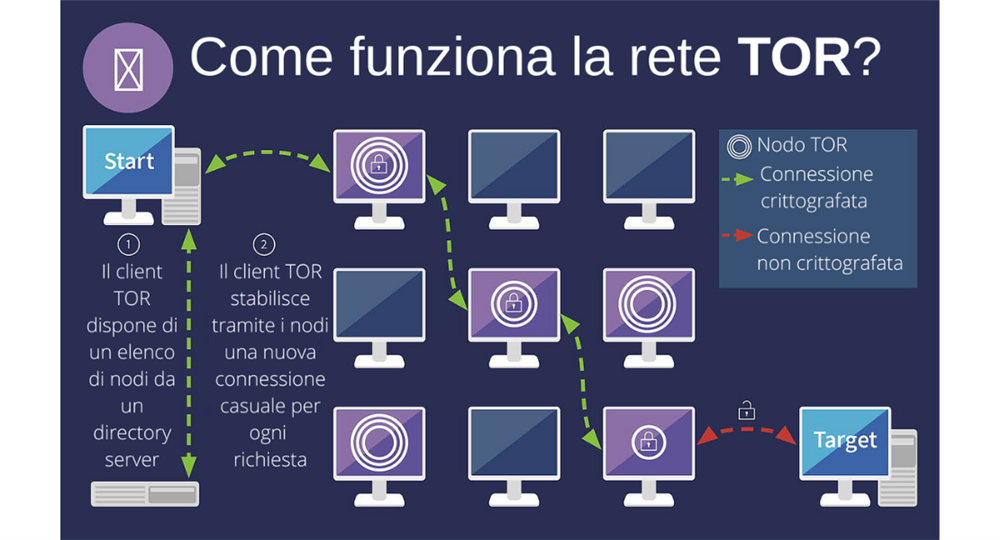

Infatti, a differenza della normale navigazione, il computer non si collega direttamente al server dove si trova il sito web, ma tutta

Infatti, a differenza della normale navigazione, il computer non si collega direttamente al server dove si trova il sito web, ma tutta