Sei un bersaglio. Non importa quanto la tua azienda sia grande o piccola.

Le PMI (Piccole e medie imprese) sono la spina dorsale dell'economia europea e rappresentano il 99% di tutte le imprese nell'UE. Con l'afflusso di nuove tecnologie le possibilità di attacco non fanno che espandersi e, purtroppo, le PMI sono diventate l'obiettivo perfetto dei cyberattacchi.

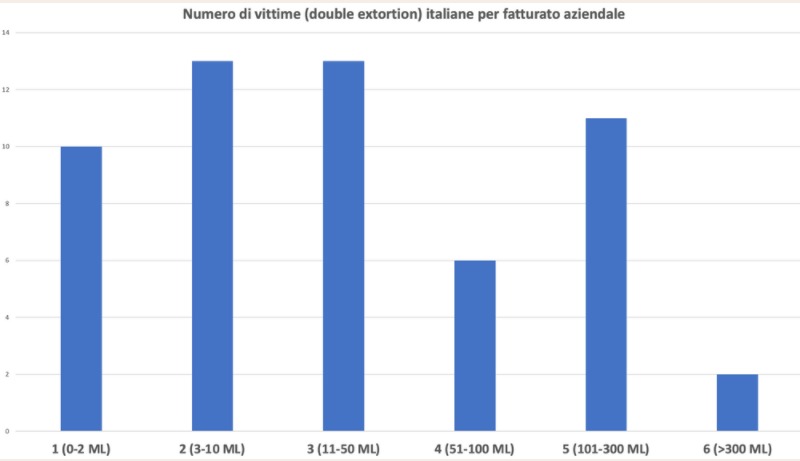

Secondo un’analisi riportata nell’articolo Quali aziende italiane sono bersagli per un attacco informatico? Analisi. le PMI italiane che non hanno un brand conosciuto sono spesso vittime di cyberattacchi.

Come si evince dal grafico le fasce di aziende più colpite sono quelle con un fatturato tra i 3 e 10 milioni di euro, poi tra 11 e 50 milioni mentre la fascia sotto il milione di euro rimane comunque molto colpita. Questa indagine sconfessa chi pensa di non essere un potenziale bersaglio perché ha una realtà "piccola" e poco conosciuta. In effetti le realtà aziendali più "piccole" sono più facili da attaccare e molto più probabilmente, trovandosi impreparate, hanno una facilità nel pagare il riscatto più alta.

Come si evince dal grafico le fasce di aziende più colpite sono quelle con un fatturato tra i 3 e 10 milioni di euro, poi tra 11 e 50 milioni mentre la fascia sotto il milione di euro rimane comunque molto colpita. Questa indagine sconfessa chi pensa di non essere un potenziale bersaglio perché ha una realtà "piccola" e poco conosciuta. In effetti le realtà aziendali più "piccole" sono più facili da attaccare e molto più probabilmente, trovandosi impreparate, hanno una facilità nel pagare il riscatto più alta.

Quindi non sottovalutate l'importanza della sicurezza informatica e iniziate a proteggere la vostra organizzazione con soluzioni di sicurezza che funzionano.

Le soluzioni di sicurezza esistenti non sono adatte alle PMI che hanno tempo, budget e risorse di cybersecurity limitati.

Protezione degli endpoint per le piccole imprese: la situazione attuale.

Le vostre lacune nella sicurezza sono visibili?

Non dovrebbe importare se siete una PMI a Singapore, una startup a Hong Kong, un'azienda a conduzione familiare in Africa o una multinazionale a Londra, la linfa vitale di qualsiasi azienda, i dati, dovrebbe essere protetta e i vostri endpoint dovrebbero essere protetti. Mentre le piccole imprese corrono per aggiornarsi digitalmente, lanciare nuove iniziative, parlare a un nuovo pubblico e differenziarsi, tutto può finire molto rapidamente se si verifica un furto di dati o un attacco ransomware.

Più infrastruttura, più preoccupazioni.

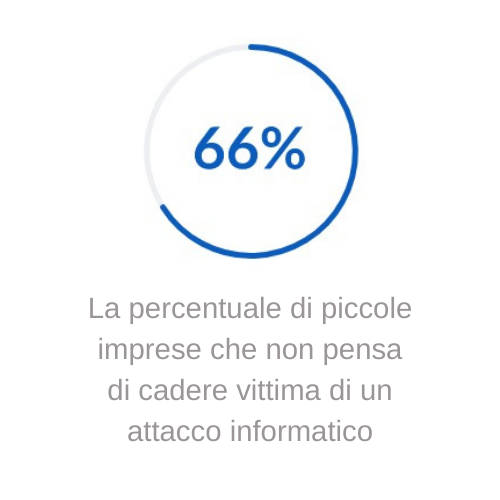

C'è un'idea sbagliata tra le piccole imprese e cioè che le soluzioni di cybersecurity efficaci richiedano un elevato investimento finanziario in nuove infrastrutture, ma non è necessariamente così. La parte più spaventosa di questo è che costringe sempre più piccole imprese a trascurare il software di sicurezza collaudato. È ironico perché mentre i riflettori dei media brillano sulle aziende multinazionali, sono le piccole imprese che stanno affrontando il maggior numero di minacce alla sicurezza.

Protezione provata senza spendere una fortuna.

Il software di sicurezza da cui dipendono le piccole imprese si affida all'uomo per l'aggiornamento manuale, o limita il flusso di lavoro del tuo team. Di conseguenza, le best-practice di cybersecurity vengono messe nel cestino del troppo difficile. Le migliori soluzioni di sicurezza per le piccole imprese sono quelle che i vostri dipendenti non notano nemmeno, perché operano silenziosamente in background, proteggono i vostri dati ovunque vadano, e mettono sicurezza e usabilità sullo stesso piano.

Una violazione dei dati può essere mortale per una piccola impresa

La perdita di dati accade alle PMI molto più spesso di quanto la maggior parte dei proprietari di aziende ami pensare. La parte più spaventosa è che uno studio di IBM e Ponemon Institute del 2019 mostra che ci vogliono in media nove mesi perché una piccola impresa scopra una violazione dei dati. A parte questo, il problema più urgente è che anche se una PMI rileva un attacco informatico, in genere non ha le risorse o il software di sicurezza per fermare l'attacco o porvi rimedio.

La perdita di dati accade alle PMI molto più spesso di quanto la maggior parte dei proprietari di aziende ami pensare. La parte più spaventosa è che uno studio di IBM e Ponemon Institute del 2019 mostra che ci vogliono in media nove mesi perché una piccola impresa scopra una violazione dei dati. A parte questo, il problema più urgente è che anche se una PMI rileva un attacco informatico, in genere non ha le risorse o il software di sicurezza per fermare l'attacco o porvi rimedio.

Ci deve essere un modo migliore.

Soluzioni di sicurezza comprovate ed economiche per ogni tipo di piccola impresa

Le soluzioni endpoint plug-and-play di SecureAge stanno alzando la posta in gioco contro i prodotti di crittografia e le soluzioni antivirus tradizionali, come evidenziato da una storia di 18 anni con ZERO violazioni di dati o attacchi malware.

SecureAPlus offre un controllo delle applicazioni personalizzabile ed intuitivo che utilizza un motore potenziato dall’ Intelligenza Artificiale con lo scopo di proteggere i dispositivi contro molteplici vettori di attacco, siano essi conosciuti o sconosciuti, file o senza file, interni o esterni.

Per saperne di più su SecureAPlus, clicca qui.

Hornetsecurity offre servizi di sicurezza Cloud individuali per aziende in vari settori, compresi i filtri antispam e antimalware, l'archiviazione e la crittografia a norma di legge, la difesa contro le frodi CEO e il ransomware, nonché soluzioni di backup.

Per saperne di più su Hornetsecurity, clicca qui.

.png)

.png)