La sicurezza informatica è un argomento complesso e sul mercato è presente una ricca offerta di soluzioni e servizi. I team IT spesso faticano a decidere esattamente di cosa hanno bisogno per proteggere la propria infrastruttura IT dagli attacchi informatici. Il lavoro è reso più difficile dai budget limitati, dalla scarsità di risorse per far fronte ai compiti e dalla carenza di lavoratori qualificati.

Una soluzione di sicurezza basata su cloud

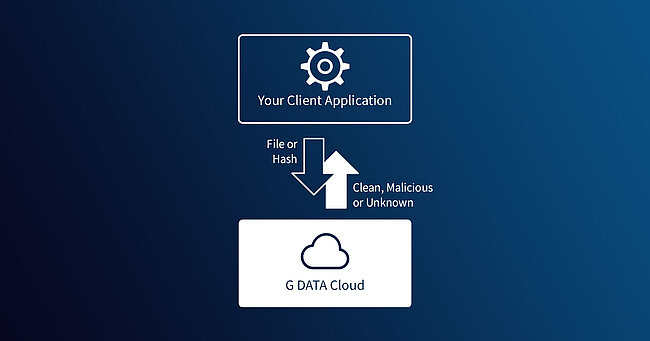

Le soluzioni di sicurezza basate su cloud sono ospitate su un server (virtuale) e sono quindi disponibili per le aziende "as-a-service". Una soluzione basata su cloud può anche essere utilizzata in modo flessibile, può essere scalata in qualsiasi momento ed è sempre disponibile tramite la connessione Internet. Inoltre, non sono necessari investimenti in hardware server speciali, il che consente di risparmiare il budget spesso limitato per l'IT e la sicurezza IT.

Tuttavia, le informazioni sull'uso del software e dell'architettura di sicurezza, ad esempio le specifiche del cliente, non rimangono esclusivamente nel cloud, ma raggiungono anche il provider. La sicurezza IT è una questione di fiducia e i clienti dovrebbero poter contare sull'integrità del proprio fornitore di servizi. Non tutte le aziende vogliono vedere le proprie informazioni nelle mani di un grande provider cloud.

Una soluzione di sicurezza On-Premise

Con una soluzione on-premise, il software viene installato su ogni singolo client e ogni aggiornamento deve essere implementato anche su ogni dispositivo. Inoltre, il team IT gestisce un server di gestione centrale che controlla la soluzione di sicurezza. Con questo tipo di soluzione di sicurezza, le aziende mantengono il pieno controllo su tutte le informazioni dal software di sicurezza ed è chiaro chi ha accesso ad esso. In definitiva, i team IT devono considerare se vogliono o meno eseguire autonomamente la soluzione di sicurezza on-premise.

Tuttavia, alcuni produttori stanno interrompendo le loro soluzioni on-premise, quindi i responsabili IT devono prendere in considerazione il passaggio al cloud o al provider. Con G DATA, le aziende hanno ancora la possibilità di scegliere se una soluzione on-premise o cloud sia la scelta migliore per loro.

Una soluzione di sicurezza gestita

I team IT dovrebbero anche pensare all'utilizzo di una soluzione di sicurezza gestita, perché sorge rapidamente la domanda se ci sono risorse sufficienti per operare, controllare e reagire immediatamente al software di sicurezza stesso se si verifica un incidente critico per la sicurezza. Con una soluzione di sicurezza gestita, le aziende ricevono supporto dal fornitore e beneficiano della loro competenza ed esperienza. Con G DATA Managed Endpoint Detection and Response, un team di analisti che è attivo in background 24 ore al giorno, sette giorni alla settimana, può intervenire immediatamente e, ad esempio, separare gli endpoint compromessi dalla rete, se necessario.

Conclusioni

I team IT devono pensare in modo critico a ciò che sono in grado di fare da soli in termini di sicurezza IT e a ciò di cui hanno bisogno per proteggere efficacemente l'infrastruttura IT della loro azienda dagli attacchi informatici. Una volta chiariti questi punti, non sarà difficile trovare la giusta soluzione.

Una soluzione gestita di rilevamento e risposta degli endpoint può fornire un supporto utile e garantire un buon livello di sicurezza. Allo stesso tempo, i responsabili IT dovrebbero sempre tenere a mente ciò che è veramente necessario, ciò che ha senso e ciò che può essere gestito.

Come azienda di sicurezza, G DATA Cyber Defense si dedica a questa missione e lavora ogni giorno per rendere il mondo digitale un po' più sicuro.

Articolo tratto dall’originale:

«Gretchenfrage für Unternehmen: Cloud Security oder On-Premise-Schutz?» .

Per saperne di più a riguardo di G DATA clicca qui

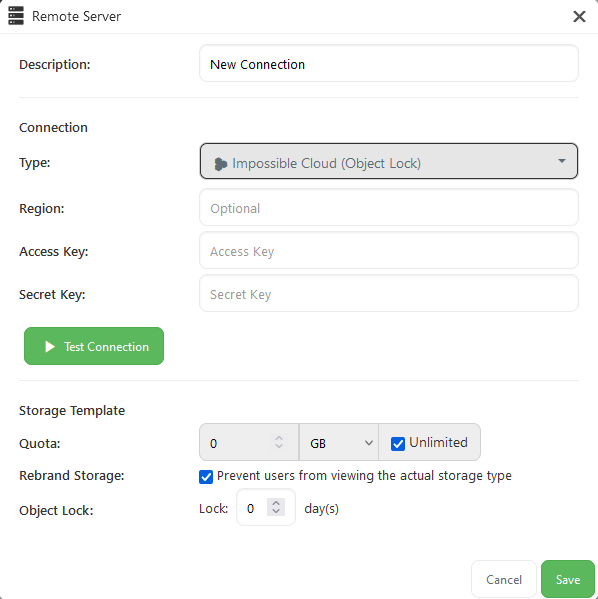

Un'altra grande caratteristica di Impossible Cloud è l'integrazione di

Un'altra grande caratteristica di Impossible Cloud è l'integrazione di