Comet Backup annuncia la partnership con il provider di cloud storage Impossible Cloud, il cloud storage di prim'ordine in Europa, progettato per fornire alle aziende un'archiviazione dei dati sicura, scalabile ed economica.

Tutto quello che c’è da sapere su Impossible Cloud

Essendo un'azienda con sede in Europa, Impossible Cloud è un'ottima opzione per i fornitori IT con requisiti di conformità al GDPR. Tutti i dati sono archiviati in modo sicuro presso un provider cloud europeo in centri dati conformi al GDPR e certificati ISO, eliminando la necessità di ulteriori investimenti per la conformità dell'archiviazione dei dati.

Inoltre, la piattaforma è dotata di protezione ransomware integrata, hot storage illimitato e compatibilità S3 API al 100%. Le misure di sicurezza avanzate ed i significativi risparmi sui costi rendono Impossible Cloud la scelta ideale per le aziende che desiderano migliorare le proprie capacità di archiviazione dei dati.

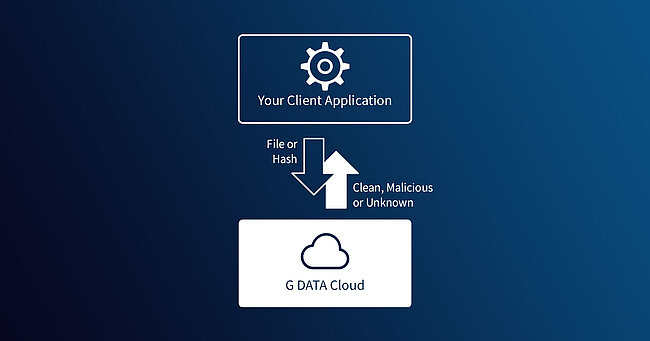

Come funziona l'integrazione

L'integrazione fra Comet Backup ed Impossible Cloud consente di scegliere Impossible Cloud come soluzione di storage.

Ciò permette di utilizzare la funzionalità IAM di Impossible Cloud per il supporto agli utenti finali, nonché l'API dei partner per gli MSP che desiderano iniziare a rivendere lo storage di Impossible Cloud.

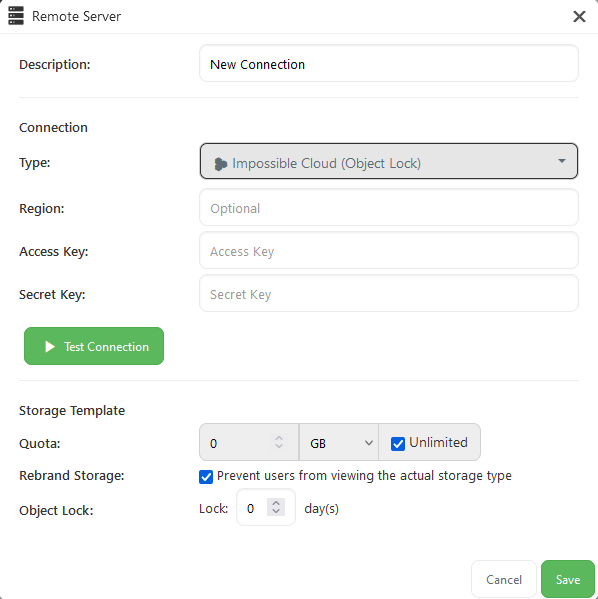

Blocco degli oggetti per proteggere i dati dal ransomware

Un'altra grande caratteristica di Impossible Cloud è l'integrazione di Object Lock per la creazione di backup immutabili. Ciò consente di porre i dati in uno stato immutabile: sono accessibili e utilizzabili, ma non possono essere modificati o cancellati, offrendo una difesa completa contro gli attacchi ransomware, e garantendo la massima tranquillità per i dati archiviati nel cloud.

Un'altra grande caratteristica di Impossible Cloud è l'integrazione di Object Lock per la creazione di backup immutabili. Ciò consente di porre i dati in uno stato immutabile: sono accessibili e utilizzabili, ma non possono essere modificati o cancellati, offrendo una difesa completa contro gli attacchi ransomware, e garantendo la massima tranquillità per i dati archiviati nel cloud.

Risparmio sui costi

Un altro aspetto che rende Impossible Cloud competitivo per i fornitori IT è il prezzo. Grazie alla struttura di prezzi "pay-per-use", le soluzioni scalabili di Impossible Cloud consentono la riduzione dei prezzi a lungo termine e permettono di archiviare i dati in modo efficiente e conveniente.

Comet Backup è un software di backup rapido e sicuro per i professionisti IT e le aziende di tutto il mondo. Consente alle aziende di proteggere i propri dati, garantire la continuità operativa e la prevenzione degli incidenti.

Per saperne di più a riguardo di Comet clicca qui

Impossible Cloud garantisce alle aziende la conformità al regolamento GDPR proteggendo e gestendo efficacemente i dati di backup.

Per saperne di più a riguardo di Impossible Cloud clicca qui