Lavoro a distanza: tutto quello che c’è da sapere

Il passaggio dall'ufficio tradizionale al lavoro a distanza o ibrido, è diventato un modo sempre più popolare tra le aziende per migliorare la produttività dei dipendenti e garantire un migliore equilibrio tra lavoro e vita privata.

Vantaggi del lavoro a distanza

Il lavoro a distanza sta diventando sempre più diffuso, poiché offre ai dipendenti la libertà di lavorare da qualsiasi luogo senza essere vincolati alla sede fisica dell'ufficio, e presenta molti vantaggi sia per i datori di lavoro che per i dipendenti:

- maggiore soddisfazione e fidelizzazione dei dipendenti;

- migliore equilibrio tra lavoro e vita privata;

- aumento della produttività e della motivazione del personale;

- riduzione dei costi;

- continuità aziendale in caso di imprevisti esterni;

- maggiore flessibilità;

- libertà nella scelta della sede remota;

- maggiore disponibilità di posti di lavoro.

Strumenti necessari per il lavoro a distanza

Il lavoro a distanza è per lo più digitale, poiché si svolge in un ambiente virtuale senza alcuna interazione personale con i colleghi. Di conseguenza, per creare un ambiente di lavoro da remoto produttivo ed efficace, i dipendenti hanno bisogno di accedere a strumenti digitali, come strumenti di videoconferenza, software di collaborazione, soluzioni di accesso remoto o VPN.

Per gli scenari di lavoro a distanza, il software per desktop remoto è un'ottima alternativa alle classiche VPN, poiché non solo consente di accedere a cartelle e file su un computer remoto, ma offre anche il pieno controllo operativo del computer remoto a cui si sta accedendo.

L'accesso remoto è disponibile 24 ore su 24 e richiede solo una connessione Internet. AnyDesk è in grado di gestire anche le basse larghezze di banda nelle aree rurali, e di creare un'esperienza utente fluida nonostante la scarsa connessione Internet. Ciò è particolarmente utile per i dipendenti che lavorano in remoto in luoghi isolati.

Caratteristiche software importanti per il lavoro a distanza

Quando si lavora a distanza, l'accessibilità e la privacy sono fondamentali.

AnyDesk offre un'esperienza di lavoro a distanza ideale, grazie alle sue funzionali caratteristiche:

- Accesso incustodito: Consente l'accesso remoto protetto da password ai dispositivi non presidiati dell'ufficio senza dover accettare la sessione da parte del computer remoto.

- Modalità privacy: Oscura lo schermo del dispositivo remoto per mantenere le sessioni private in qualsiasi momento.

- Condivisione del desktop: Consente di condividere lo schermo con altri utenti per la risoluzione dei problemi, la collaborazione e le presentazioni.

- Trasferimento di file: Consente di condividere dati e file tra il proprio dispositivo ed un computer remoto con pochi clic.

- Stampa remota: Permette di stampare file da un dispositivo remoto su una stampante locale in modo semplice e veloce.

- Lavagna: Una visualizzazione intuitiva che consente ai team di collaborare alle attività anche quando i membri del team sono sparsi in diverse sedi.

- Wake-on-LAN: risveglia la workstation remota a distanza quando è in modalità di sospensione senza premere fisicamente il pulsante di accensione.

- Compatibilità multipiattaforma: Consente di utilizzare l'accesso remoto su tutti i dispositivi e sistemi operativi e di accedere facilmente al proprio PC in ufficio tramite tablet o smartphone.

Scopri di più sulle caratteristiche di AnyDesk e provalo oggi stesso.

Richiedi la licenza di prova gratuita AnyDesk.

Per saperne di più sui prodotti AnyDesk clicca qui

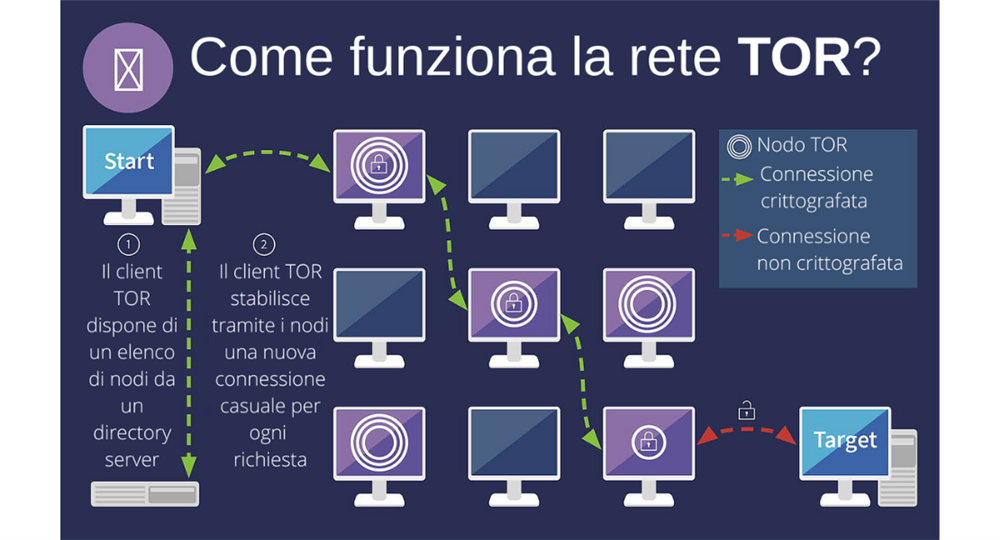

Infatti, a differenza della normale navigazione, il computer non si collega direttamente al server dove si trova il sito web, ma tutta

Infatti, a differenza della normale navigazione, il computer non si collega direttamente al server dove si trova il sito web, ma tutta